Encryptie & Signen

Deze week gaan we nog een laagje dieper en kijken naar (a)symmetrische encryptie, sleutels, signen en PGP.

Symmetrische encryptie

Dat encryptie betekent dat je bestandjes of tekst versleuteld wist je waarschijnlijk al, maar wist je ook dat er twee soorten encryptie zijn? Symmetrische en assymetrische encryptie zijn verschillende technieken die je beide in tandem kan gebruiken om je bestanden, berichten en verbindingen te beveiligen.

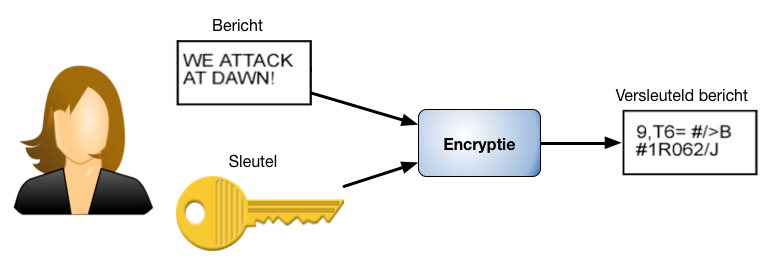

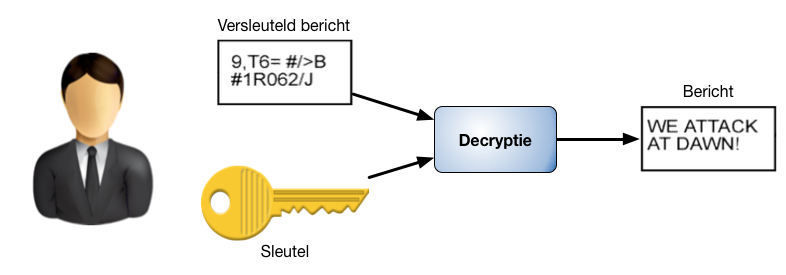

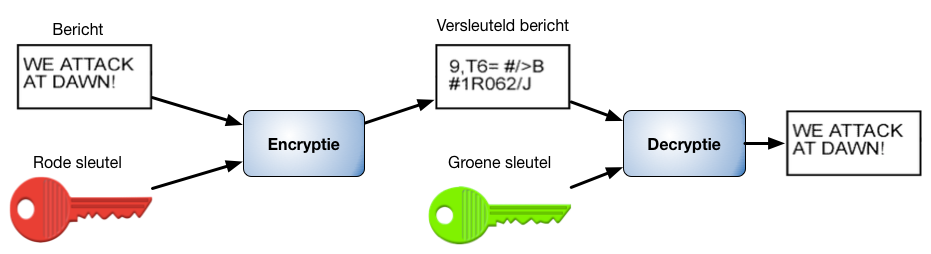

Stel, Alice wil een geheim bericht versturen naar Bob. Alice kan het bericht geheim maken door het door een encryptiealgoritme te halen. Dit neemt het bericht van Alice en een geheime sleutel als input. De sleutel is in dit geval een random string die alleen Alice weet. Het algoritme encrypt het bericht naar een gecodeerde versie. Zonder de sleutel te hebben is het onmogelijk om terug te rekenen wat het originele bericht was. Alice stuurt met een gerust hart dit gecodeerde bericht via internet delen, zonder bang te zijn dat iemand het kan lezen.

Alice wil het bericht aan Bob sturen, om ervoor te zorgen dat Bob het bericht kan ontcijferen heeft Alice hem de geheime sleutel van tevoren gegeven. Bob kan het gecodeerde bericht samen met dezelfde geheime sleutel die Alice heeft gebruikt door het bijbehorende decryptie algoritme halen om de originele data weer terug te krijgen.

Bob kan op dezelfde manier ook berichten naar Alice sturen die Alice weer kan ontcijferen. Zolang de sleutel geheim blijft kunnen Alice en Bob veilig met elkaar communiceren.

We kunnen met OpenSSL (zie vorige week als je dat nog niet hebt geinstalleerd) ook encrypten en decrypten met verschillende soorten encryptie algoritmes. Met onderstaande commando kunnen we bijvoorbeeld een bestand ontsleutelen.

openssl enc -aes-256-cbc -base64 -d -in geheim.aes256 -out nietmeergeheim.txt

Een hele mond vol, laten we eens kijken wat alle argumenten betekenen:

- openssl Het programma zelf

- enc Een command van OpenSSL waarmee we aangeven dat we data willen versleutelen of ontsleutelen

-

-aes-256-cbc Het encryptie algoritme wat we gebruiken.

- aes staat voor Advanced Encryption Standard, een veel gebruikt algoritme.

- 256 is het aantal bits van de sleutel. OpenSSL vult je wachtwoord aan tot deze hoeveelheid bits.

- cbc staat voor Cipher-block chaining. Een techniek om het lastiger te maken informatie af te leiden uit de versleutelde data.

- -base64 lees en schrijf de versleutelde data als base64. Dit maakt bestandjes groter, maar de data ook makkelijker te knippen/plakken in mailtjes of invoervelden op websites.

- -d decryptie modus. Met dit argument geef je aan dat de invoer de versleutelde data is en de uitvoer de oorspronkelijke data moet zijn. Als je deze optie niet mee geeft zit je in encryptie modus, de invoer is dan de oorspronkelijke data en de uitvoer wordt dan de versleutelde data

- -in geheim.txt het invoerbestand

- -out decrypted.txt het uitvoerbestand

Een systeembeheerder heeft een geheim staan in dit

bestandje wat hij met aes-256-cbc heeft versleuteld. Helaas voor hem heeft hij een niet zo hele sterke sleutel gekozen:

Ab12345. Gebruik OpenSSL om dit bestandje te ontsleutelen.

Hint: Als je een bad decrypt error krijgt heb je waarschijnlijk een OpenSSL versie die lager is dan 1.1.0. In dat geval moet je de optie `-md sha256` toevoegen.

Ab12345 als wachtwoord.

Hint: Je kan dit commando gebruiken:

openssl enc -aes-256-cbc -base64 -in plain.txt -out geheim.aes256.txt

Asymmetrische encryptie

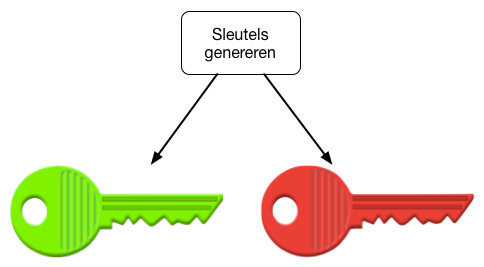

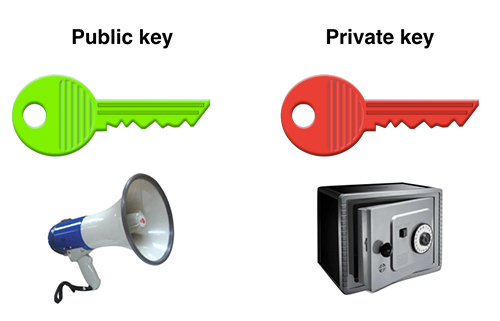

Bij symmetrische encryptie gebruiken Alice en Bob allebei dezelfde sleutel om het bestand te versleutelen en te ontsleutelen. Maar hun communicatie is alleen veilig als ze de sleutel in het geheim afspreken en zolang ze de sleutel geheim houden. Dit probleem is opgelost bij asymmetrische encryptie algoritmes, waarbij je twee sleutels gebruikt. Eén publieke en één privé sleutel.

Bij een asymmetrisch encryptiealgoritme kan je niet zelf een random sleutel kiezen, deze moet je genereren met een speciaal key-generation algoritme. Deze geeft random twee sleutels terug die een opmerkelijke relatie met elkaar hebben. Om ze uit elkaar te halen noemen we ze hier de groene en de rode sleutel, maar het maakt in de praktijk niet uit welke sleutel welke is.

Om een bestandje te versleutelen nemen we bijvoorbeeld de groene sleutel en gebruiken we die om het bestandje te versleutelen. Maar we kunnen het bestand nu niet meer ontsleutelen met de groene sleutel. Met alleen de bijbehorende rode sleutel kan je nu het bestand ontsleutelen. Andersom werkt ook, bestanden die je met de rode sleutel versleuteld, zijn enkel en alleen met de groene sleutel te ontsleutelen.

Dit lijkt allemaal wat omslachtig en onhandig, en asymmetrische encryptie is ook nog eens honderden keren langzamer dan symmetrische encryptie. Waarom zouden we dit gebruiken?

Asymmetrische encryptie vormt de basis van het public-private key systeem. Nadat we een sleutel-paartje hebben gegenereerd geven we één sleutel weg aan alles en iedereen, dat is de publieke sleutel die iedereen kan gebruiken. De andere bijbehorende sleutel bewaren we op de geheimste plek die je maar kan bedenken en geef je onder geen enkele omstandigheid aan iemand anders.

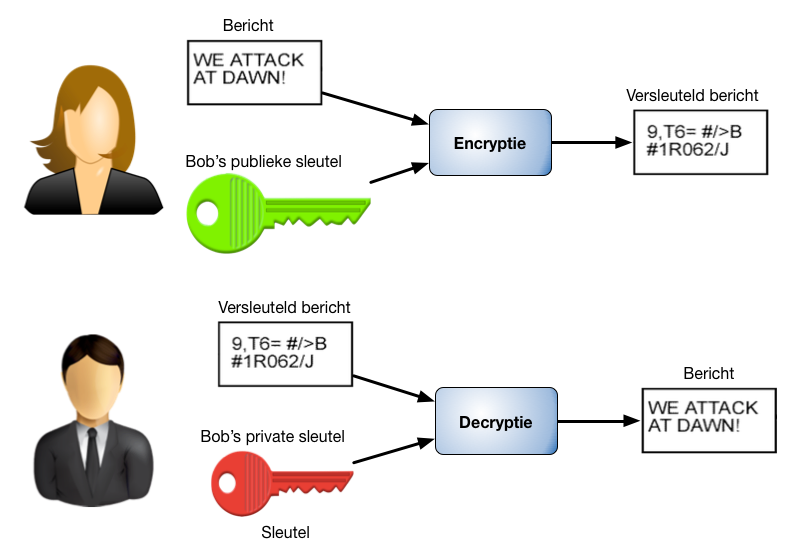

Als Alice nu een geheim bericht aan Bob wil versturen kan ze dit versleutelen door gebruik te maken van Bob's publieke sleutel. Het versleutelde bericht is enkel en alleen te ontsleutelen met Bob's bijbehorende private sleutel. Alice weet dus zeker dat alleen Bob het kan lezen.

Als Alice het bericht met haar private key zou versleutelen ontstaat er een andere interessante eigenschap: Iedereen kan het bericht ontsleutelen, dat is te doen met de bijbehorende publieke sleutel. Maar je weet dan wel zeker dat het bericht van Alice afkomstig is, want alleen zij heeft de private sleutel waarmee het bericht in de eerste plaats versleuteld is.

- Alleen Bob kan het bericht lezen

- Bob weet zeker dat het bericht van Alice is

Hint: het is natuurlijk mogelijk om een versleuteld bericht nog een keer te versleutelen.

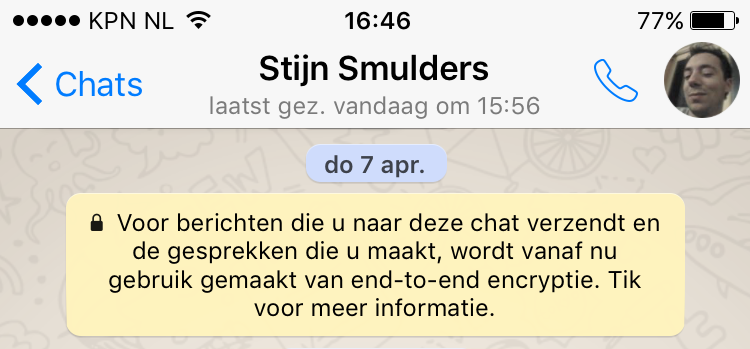

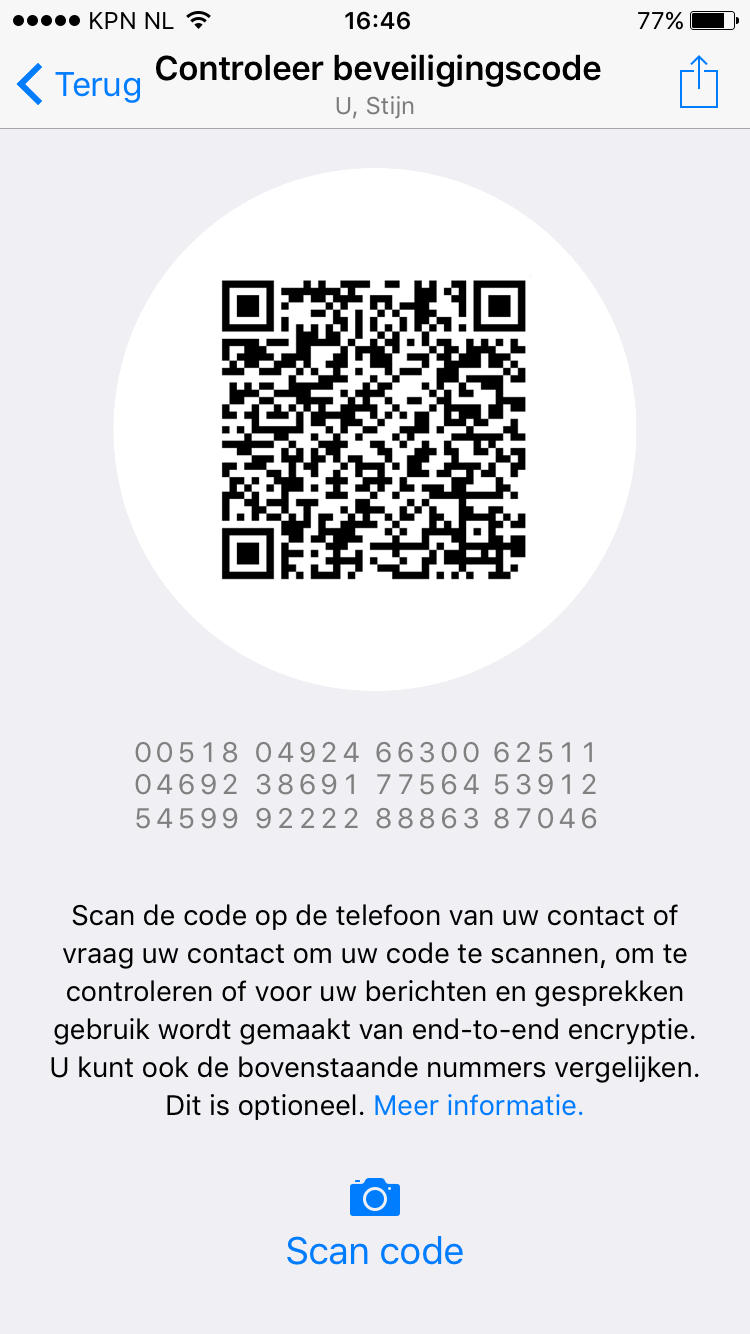

WhatsApp beweert dat alle berichten end-to-end versleuteld verstuurd worden. Daarmee zou niemand de berichten kunnen lezen die via hun servers verstuurd worden, zelfs zij zelf niet. Alleen de afzender en de ontvanger kunnen de berichten lezen.

Om dat te controleren kan je bij de contactinformatie van elke chat klikken op 'Encryptie', je krijgt dan een QR code en een lijst van cijfers. Als de cijfers allemaal hetzelfde zijn zou je zeker moeten weten dat berichtjes alleen door jou en de andere persoon gelezen kunnen worden.

GPG

Genoeg theorie, we gaan aan de slag met concrete encryptiealgoritmes. En wel met de OpenPGP (Pretty Good Privacy) standaard. Een veel gebruikt open source programma die deze standaard implementeert is GPG (GNU Privacy Guard). Met dit programma kunnen we sleutelparen maken, bestanden encrypten/decrypten en versleutelde berichten versturen.

Om het makkelijker te maken om publieke sleutels uit te wisselen kan GPG gebruik maken van een keyserver. Dit is een speciale server die een lijst van publieke sleutels bijhoud. Voor onderstaande opdrachten hebben we onze eigen keyserver ingericht op websec.paulwagener.nl. Deze werkt niet als je de opdrachten thuis maakt. De firewall blokkeert poort 11371 waarop deze server werkt.

GPG kan je hier voor Windows downloaden, na het installeren kan je in je CMD alle commando's typen. Als je Linux of Mac OS X gebruikt hoef je niks te doen, GPG is standaard geïnstalleerd.

gpg --help

Met bovenstaande commando zie je alle dingen die je met GPG kan doen. We gaan niet meer alle commando's voorkauwen, je bent inmiddels handig genoeg om die zelf te bedenken. Een paar handige opties om te onthouden:

- --gen-key Maak een nieuw publiek/private sleutelpaar.

- --list-keys Bekijk alle sleutels die je lokaal hebt.

- --sign Gebruik je eigen private sleutel gebruiken om een bestand te encrypten.

- --decrypt Gebruik iemand anders publieke sleutel om een bestand te decrypten.

- --encrypt Gebruik iemand anders publieke sleutel om een bestand te encrypten.

- --recv-keys --keyserver websec.paulwagener.nl sleutel-ID Haal een publieke sleutel op van de onze keyserver

- --send-keys --keyserver websec.paulwagener.nl sleutel-ID Verstuur een publieke sleutel naar onze keyserver

- --sign-key Signeer een publieke sleutel met jouw eigen private sleutel

- -a Output in ASCII base64 formaat

Haal van de keyserver onze publieke sleutel op met sleutel-ID D4CCE6DA0374A1B1EC8D8B5005CCA14870CE34A9 (GPG noemt dit ook wel de user-ID). We hebben met onze private sleutel een tekst versleuteld in dit bestand. Gebruik de publieke sleutel om dit bestand te ontsleutelen.

Gebruik onze publieke sleutel om zelf een tekstbestandje te versleutelen. Zorg ervoor dat ergens in de tekst van dit bestandje de geheime code "555-0690" en je e-mailadres staat.

-----BEGIN PGP MESSAGE-----)

Hint: Het is met GPG mogelijk om meerdere ontvangers op te geven. Dat hoeft voor deze opdracht niet. Als je alle (1 dus) ontvangers hebt opgegeven moet je een lege regel opgeven om aan te geven dat je verder wil gaan.

Hint: Gebruik onze sleutel-ID (ook wel user-id) die we eerder al hebben genoemd.

Hint: Krijg je een binair bestand? Dan ben je waarschijnlijk vergeten om de ASCII base64 optie aan te zetten (zie lijst van opties hierboven)

Tijd om je eigen sleutels te gebruiken! Maak je eigen publieke/private sleutelpaar en verstuur de publieke sleutel naar de websec.paulwagener.nl keyserver. Gebruik je e-mailadres voor het e-mailveld.

Vergeet niet om je publieke sleutel naar de websec.paulwagener.nl keyserver te sturen zodat anderen die kunnen opzoeken en geheime berichten naar je kunnen sturen (en zodat wij de opdrachten kunnen nakijken, anders krijg je de punten voor onderstaande opdracht niet!)

-----BEGIN PGP MESSAGE-----)

Web of Trust

Probleempje: elke mafketel kan sleutels aanmaken en daar elke naam bij zetten die hij maar wil. Hoe zorgen we ervoor dat de naam en e-mailadres die bij een sleutel staan ook echt klopt? Dit probleem heeft GPG opgelost door het mogelijk te maken om met jouw private sleutel een handtekening (signature) te maken voor een publieke sleutel van iemand anders. Je geeft daarmee aan dat je gecontroleerd hebt dat de naam die bij een sleutel staat klopt en dat je die persoon vertrouwd.

Op die manier ontstaat er een web van vertrouwensrelaties. En als jij Tony vertrouwd, en Tony vertrouwd Steve. Dan kan je indirect ervan uitgaan dat de naam van de sleutel van Steve klopt. Op die manier kan je indirect een hele hoop sleutels vertrouwen. Op onze keyserver zie je bijvoorbeeld wie er allemaal direct onze sleutel vertrouwd.

Als je je eigen sleutel wil gebruiken om andere sleutels te ondertekenen/vertrouwen doe je dat door eerst een publieke sleutel te downloaden van de keyserver, dan deze lokaal te ondertekenen met je eigen sleutel en vervolgens de publieke sleutel weer opnieuw te versturen naar de keyserver.

Hint: Handtekeningen worden pas verstuurd als je de sleutel die je hebt ondertekend weer terugstuurt naar de server.

Heb je de smaak te pakken? Dan kan je je eigen publieke sleutel ook doorsturen naar andere keyservers en laten ondertekenen bij hippe key signing parties.